J'ai beaucoup hésité à faire cet article qui m'a pris du temps.

En effet évoquer le flashage et l'utilsiation du composant Sonoff RF Bridge semble un peu superflux du fait que beaucoup de personnes l'ont déjà détaillé dans de nombreux articles.

Pourtant... pourtant je me dois je lui consacrer un tutoriel car même si la partie matériel sera la même que pour du flashage Tasmota classique, la configuration sous openHAB peut

rapidement prendre beaucoup de temps.

Comme d'habitude, je n'hésiterai pas à vous donner des liens d'articles bien faits qui pourront vous aider en parallèle.

Sonoff RF Bridge WIFI 433 - Flashage et configuration sous openHAB

Avant d'attaquer directement sur le comment du flashage du produit, il me faut d'abord expliquer quel est l'interêt du composant et pourquoi tout le monde s'intéresse à lui.

Ce produit est peu cher (aux alentours de 6/7 euros sur internet sur des sites tels Aliexpress ou Banggood), son alimentaion peu se faire via un simple cable micro usb type b sur un raspberry ou un port d'ordinateur

ou via une prise électrique avec un chageur type téléphone. (le cable et le chargeur ne sont jamais compris dans l'offre produit)

Il est de petite dimension (carré de 6.2 cm pour une hauteur de 2cm) et possède 2 voyants un rouge et un bleu. Le rouge signifie la réception d'un signal et le bleu l'initialisation.

Son but ? Capter toutes les fréquences 433 Mhz standards. C'est à dire qu'il ne gère pas de multi-protocoles qui utilisent cette fréquences à leur propre format mais des appareils qui émettront des signaux simples en 433 Mhz.

Etant donné que j'ai déjà fait des articles sur le RFXcom vous allez me demander quelle est la différence...

LE RFXcom permet l'interprétation de beaucoup plus de type de sognaux en 433 Mhz et il permet en plus de gérer des formats spéciaux comme le RTS (de chez Somfy... ou autres)

Soyons clairs, le Sonoff RF Bridge ne le fait pas !

Par contre le très très gros avantage et que c'est un matériel qui peut être flashé pour utiliser la protocol MQTT via WIFI.

Là c'est super intéressant car pour 7 euros vous pouvez capter les signaux d'une très grande partie de produits standards et bon marché pour les interpréter via MQTT dans openHAB et en faire des règles ou autre...

C'est pour cette raison que le produit est si populaire !

Sonoff + Flashing du firewareTasmota = MQTT en WIFI pour les fréquences 433 standards !

Prerequis matériels

- Le Sonoff 433 RF BRIDGE R2 v1.0 (8 euros sur Banggood)

https://www.banggood.com/SONOFF-RF-Bridge-WiFi-433-MHz-Replacement-Smart-Home-Automation-Universal-Switch-p-1179900.html?rmmds=category&cur_warehouse=CN

- La carte FTDI (achetée 6,79 euros sur Amazon) avec connexion mini USB

https://www.amazon.fr/gp/product/B01N9RZK6I

- Le cable USB (ordi) - Mini USB (carte FTDI) (2 euros)

- Les cables pour connectique type Arduino Femelle-Femelle (5 euros)

https://www.amazon.fr/dp/B07ZP1SCPC/ref=sspa_dk_detail_8?psc=1&pd_rd_i=B07ZP1SCPC

Le Flashing

Il suffit de peu de matériel pour flasher un tel produit et si vous avez peur dites vous que pour 7 euros l'investissements permet de prendre le risque (d'ailleurs il n'y a quasi aucun risque !)

Avant tout on ne branche rien au Sonoff RF Bridge !

a. Opération d'ouverture

on retourne le module, on ôte les 4 petits caoutchouc de protection noirs aux 4 coins (ils sont simplement collés). On les met bien de côté pour pas les perdre...

On dévisse et pareil, on perd pas les 4 vis...

A présent on sort la carte de circuit imprimé délicatement. Elle vient facilement.

Le papier blanc sert à réfléchir la led verte centrale qui affiche la marque Sonoff quand c'est connecté à une alimentation.

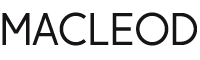

On va rabattre le connecteur du papier blanc vers la gauche d'après la photo ci-dessus pour accéder aux composants qui sont en dessous.

Parfait. A présent voyez en rouge les 4 trous qui nous intéressent. C'est là où il nous faut relier notre Sonof RF Bridge avec un adaptateur type FTDI qui va nous permettre de dialoguer

avec le Sonoff... et donc de lui pousser un autre firmeware... qui sera le Tasmota.

Notez aussi le rectangle vert situé à coté du rectangle rouge. C'est un commutateur qu'il faut à présent positionner en direction du rectangle rouge ainsi afin que le Sonoff se mette en mode apprentissage.

b. 4 petites soudures

Perso, comme vous pouvez le voir sur la photo ci-dessus j'ai positionné 4 connecteurs (voyez sur la droite un ensemble que j'avais et pour laquel j'en ai pris 4 accolés)

puis leur au coupé un peu leur pate afin de n'avoir que peu de dépassement qui me permettra de souder facilement et de ne pas être géné par ces pattes

lorsque l'on reféremera le Sonoff à la fin.

Voilà, c'est soudé. J'ai même réduit aussi un peu le dessus en les coupant un peu pour pouvoir bien rabattre le papier blanc et sa patte qui le maintient.

c. Raccorder

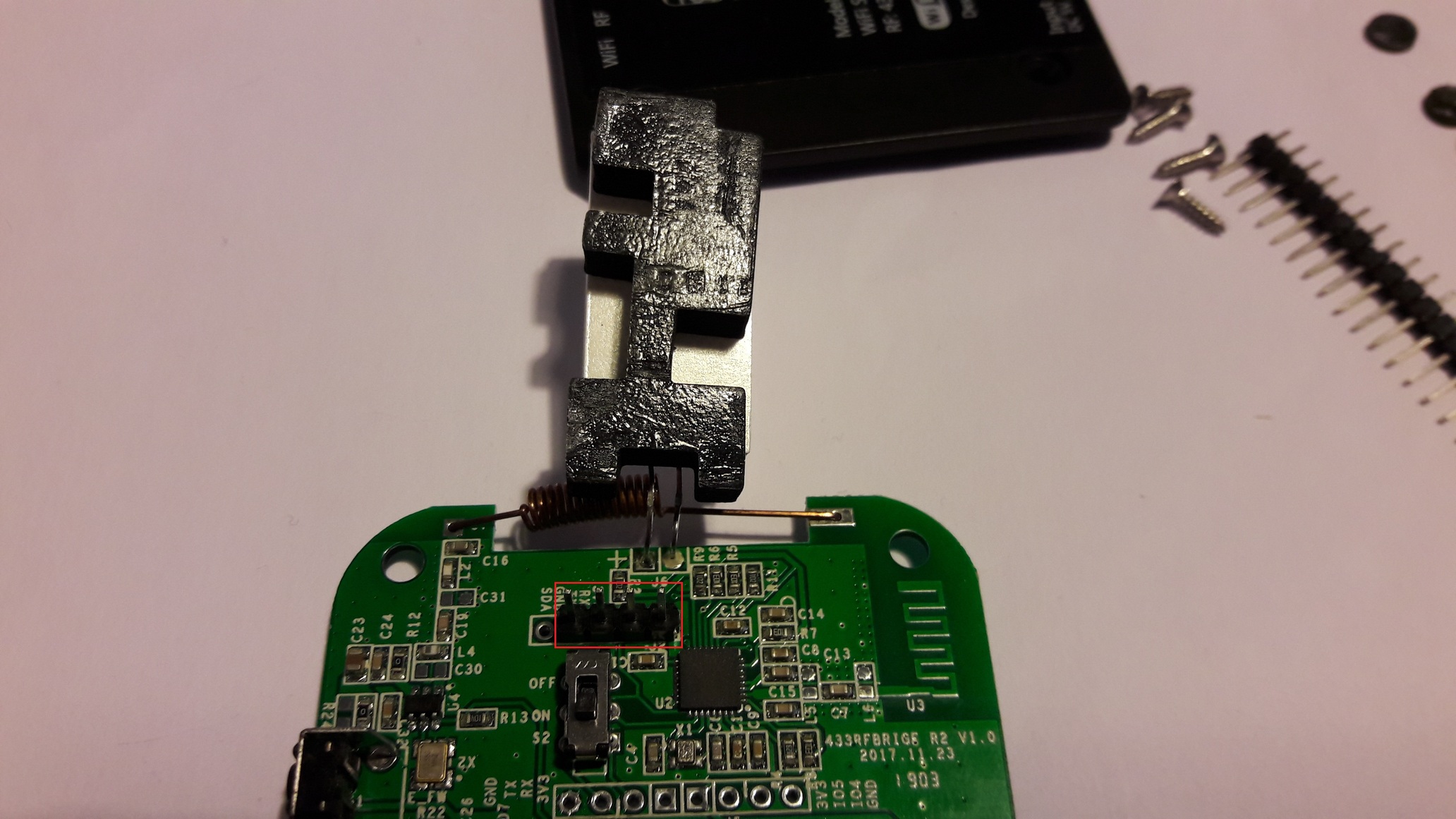

A présent il faut relier à votre adaptateur FTDI.

Voici le tableau à respecter :

|

BRIDGE RF |

FTDI |

Couleur de mon cable |

|

3.3V |

VCC |

Jaune |

|

RX |

TX |

Vert |

|

TX |

RX |

Bleu |

|

GND |

GND |

Orange |

Je vous donne en exemple mon adaptateur FTDI mais le votre a peut-être des positions de sorties différentes.

Une chose très importante à noter est le voltage. Si comme le mien ci-dessous par défaut le commutateur est positionné sur 5V surtout changez-le car il faut absoluement être en 3.3V !!

d. Déterminer le port COM

- Brancher le câble USB sur l'ordinateur (alimentation reliée au FTDI) et pas celui du bridge !!! Et en même temps, maintenir le bouton d'appairage pendant 2s (petit bouton noir situé sur le côté du Sonoff Bridge)

- Vous allez entendre que Windows détecte un nouveau matériel. Il va installer le driver automatiquement.

- Il faut à présent rechercher le bon port COM utilisé par Windows.

Pour cela aller dans le "Gestionnaire de périphériques" et découvrez le port assigné.

Dans mon cas c'est le COM6 :

Retenez bien cette indication elle servira plus tard.

e. Prérequis logiciels

- Télécharger Python (dans mon cas version 3.8 64bits pour windows)

https://www.python.org/downloads/release/python-380/

Puis installez-le.

Ne pas oublier de positionner le répertoire Python dans le Path de Windows au moment de l'installation.

- Télécharger ESPTool (dans mon cas Version 2.8)

https://github.com/espressif/esptool/releases

Dézipper.

Aller dans le répertoire créé

(Dans mon cas c'est : D:\Tmp\Tasmota\esptool-2.8)

- Télécharger la dernière version du firmware Tasmota (dans mon cas c'est la version Sonoff-Tasmota v8.1.0

https://github.com/arendst/Tasmota/releases

Personnellement je suis français et je parle la langue de Molière donc je choisis le fichier binaire : Sonoff-FR.bin

;o)

Petite remarque : Ne prenez pas une trop vieille version de Tasmota car c'est seuelement depuis la version d'avril 2019 que la communication RF 433 - par exemple - est bien gérée dans Tasmota pour le Bridge Sonoff)

Tout ça pour dire que ce firmware est très bien maintenu et qu'il apporte toujours son lot de correctifs, nouveautés et compatibilités produits !

Les logiciels sont prêts.

f. Le flashing

Ouvrir une invite de commande en tant qu'administrateur (clic droit sur "invite de commande" exécuter en tant qu'administrateur)

| Microsoft Windows [version 6.1.7601] Copyright (c) 2009 Microsoft Corporation. Tous droits réservés. C:\Windows\system32>d: D:\>cd Tmp D:\Tmp>cd Tasmota D:\Tmp\Tasmota>cd esptool-2.8 |

A présent nous installons ESPTOOL pour PYTHON.

|

D:\Tmp\Tasmota\esptool-2.8>python setup.py install |

A présent nous voici aux 4 grandes étapes du flashing.

ETAPE 1 : SAUVEGARDE DU FIRMWARE ACTUEL

C'est une étape que je vous invite à ne pas négliger car utile si l'on veut retourner sur le firmware d'origine.

Veuillez remplacer le port COM par celui que vous avez récupéreé dans l'une des étapes précédentes.

Noter auss ile nom Backup.bin : c'est le nom du fichier que je donne pour la sauvegarde de mon firmware actuel. Donnez-lui un nom plus pertinent ! ;o)

| D:\Tmp\Tasmota\esptool-2.8>python esptool.py --port COM6 read_flash 0x00000 0x100000 Backup.bin

esptool.py v2.8 Serial port COM6 Connecting.... Detecting chip type... ESP8266 Chip is ESP8285 Features: WiFi, Embedded Flash Crystal is 26MHz MAC: 84:0d:8e:66:0e:0d Uploading stub... Running stub... Stub running... 1048576 (100 %) 1048576 (100 %) Read 1048576 bytes at 0x0 in 98.7 seconds (85.0 kbit/s)... Hard resetting via RTS pin... |

=> Déconnecter l'USB de l'ordinateur et reconnecter en maintenance le bouton poussoir pendant 2s

ETAPE 2 : SUPPRESSION DU FIRMWARE ACTUEL

Etape décisive qui va nettoyer complètement le firmware actuellement présent sur votre matériel !

(comme précédement remplacer le port COM6 par le vôtre)

|

D:\Tmp\Tasmota\esptool-2.8>esptool.py --port COM6 erase_flash esptool.py v2.8 Serial port COM6 Connecting.... Detecting chip type... ESP8266 Chip is ESP8285 Features: WiFi, Embedded Flash Crystal is 26MHz MAC: 84:0d:8e:66:0e:0d Uploading stub... Running stub... Stub running... Erasing flash (this may take a while)... Chip erase completed successfully in 2.9s Hard resetting via RTS pin... |

=> Déconnecter l'USB de l'ordinateur et reconnecter en maintenance le bouton poussoir pendant 2s

ETAPE 3 : ECRITURE DU FIRMWARE TASMOTA

Encore une fois, positionner le bon port COM et le bon nom de fichier que vous avez téléchargé précédement.

Patientez car cela prend un peu plus d'une minute.

|

D:\Tmp\Tasmota\esptool-2.8>esptool.py --port COM6 write_flash -fs 1MB -fm dout 0x0 sonoff-FR.bin esptool.py v2.8 Serial port COM6 Connecting.... Detecting chip type... ESP8266 Chip is ESP8285 Features: WiFi, Embedded Flash Crystal is 26MHz MAC: 84:0d:8e:66:0e:0d Uploading stub... Running stub... Stub running... Configuring flash size... Compressed 578864 bytes to 398905... Wrote 578864 bytes (398905 compressed) at 0x00000000 in 35.5 seconds (effective 130.6 kbit/s)... Hash of data verified. Leaving... Hard resetting via RTS pin... D:\Tmp\Tasmota\esptool-2.8> |

NOTA

A noter qu'il existe aussi des outils qui peuvent aider comme NodeMCU PYFlasher qui evite les commandes.

Si vous l'utilisez, parametrer ainsi ;

=> Déconnecter l'USB de l'ordinateur.

Vous pouvez aussi à présent repositionner le commutateur qu'il faut à présent positionner en s'éloignant du rectangle rouge ainsi afin que le Sonoff se mette en mode fontionnement.

ETAPE 4 : DEMARRAGE DU SONOFF BRIDGE RF 433

Cette fois si on débranche les connecteurs FDTI au composant Sonoff et on alimente la carte Sonoff au port USB de l'ordinateur par exemple.

Configuration du reseau WIFI

Utilisez votre smartphone ou une tablette/ordi pour chercher un réseau WIFI qui devrait apparaitre.

Chez moi c'était du type "Sonoff-3597" ou tasmota-6976

Vous sélectionnez ce réseau pour vous connecter dessus.

A présent il faut utiliser un navigateur web pour se connecter à l'IP de l'appareil Sonoff.

Tapez l'IP suivante : 192.168.4.1

Vous obtiendrez une page ainsi :

Cette page permet la définition de votre réseau WIFI et d'un réseau secondaire (optionnel) pour que le firmware Tasmota puisse communiquer.

Vous pouvez cliquer sur "Scan des réseaux WIFI" il vous proposera ainsi un réseau wifi qu'il détecte.

Ensuite :

AP1 SSID : c'est le nom du reseau WIFI principal

Mot de passe AP1 : c'est le password de votre reaseau WIFI princiapl

AP2 SSID : c'est le nom du reseau WIFI secondaire (utilse si vous avez un pb avec vote reseau principal).

Tout le monde conseil de mettre son nom de reseau en point d'accès mobile de votrer smartphone au cas où votre wifi principal ne fonctionnerait plus.

Ne soyez pas surpris que dans le titre il y ait de marqué Sonoff basic : vous n'avez pas encore configuré le type de sonoff.

Enregistrer.

Il va se relancer tout seul.

Configuration du modèle

A présent il faut utiliser un navigateur web pour se connecter à l'IP de l'appareil Sonoff configuré sur votre réseau.

Pour connaitre l'IP assigné, utiliser un outil qui scanne les IP de votre réseau.

Chez moi le sonoff était situé sur l'IP : 192.168.0.18

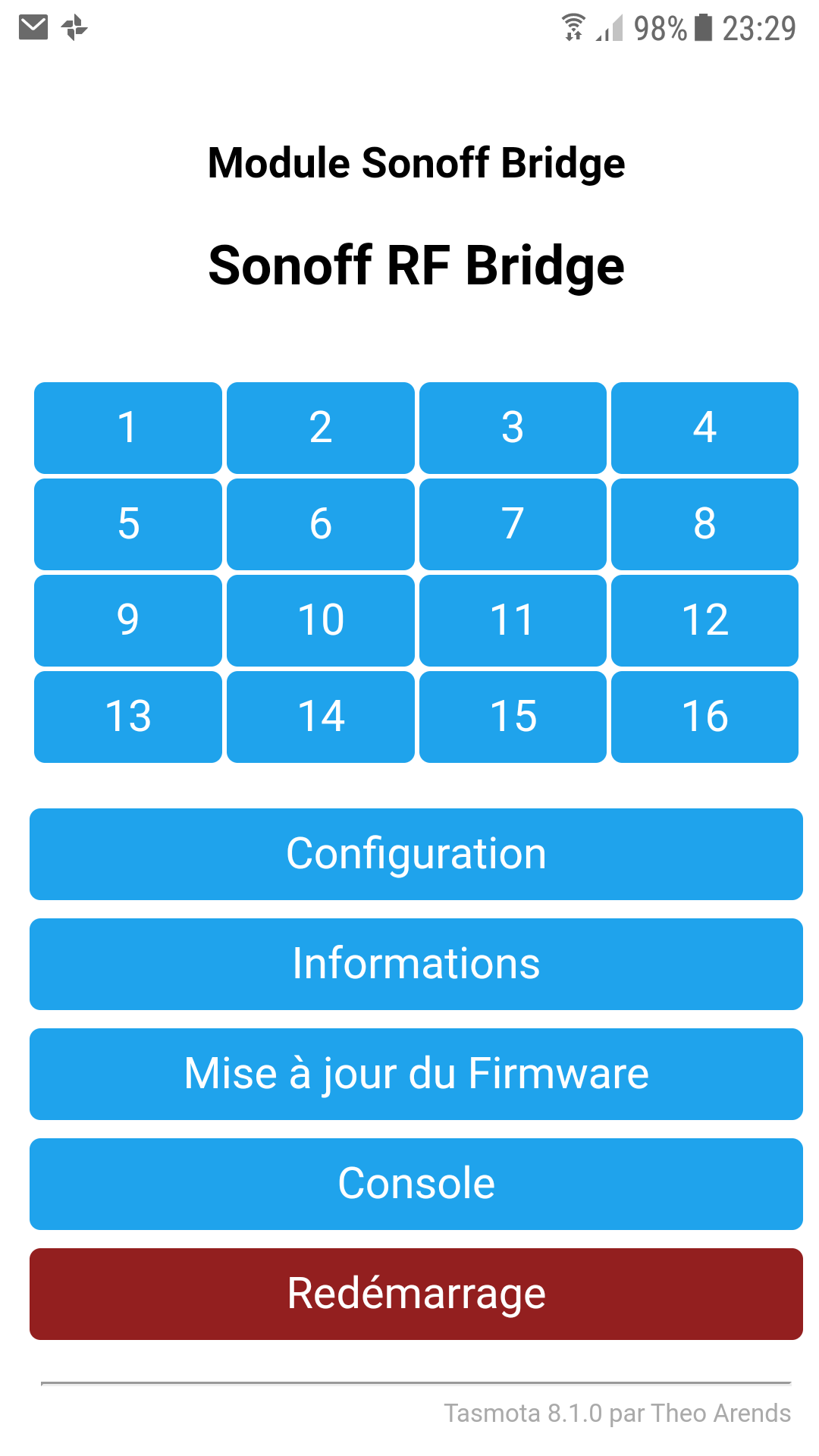

Tapez cette ip dans votre naivateur et vous arrivez dans le beau menu de configuration de Tasmota !

Par défaut le firmware défini par défaut le modèle BASIC du sonoff.

Aller dans configuration et paramètre du module.

Nous nous avons le modèle Sonoff RF que l'on selectionne : Sonoff Bridge (25)

Enregistrez.

Attendez quelques secondes que votre module redémarre dans la bonne configuration.

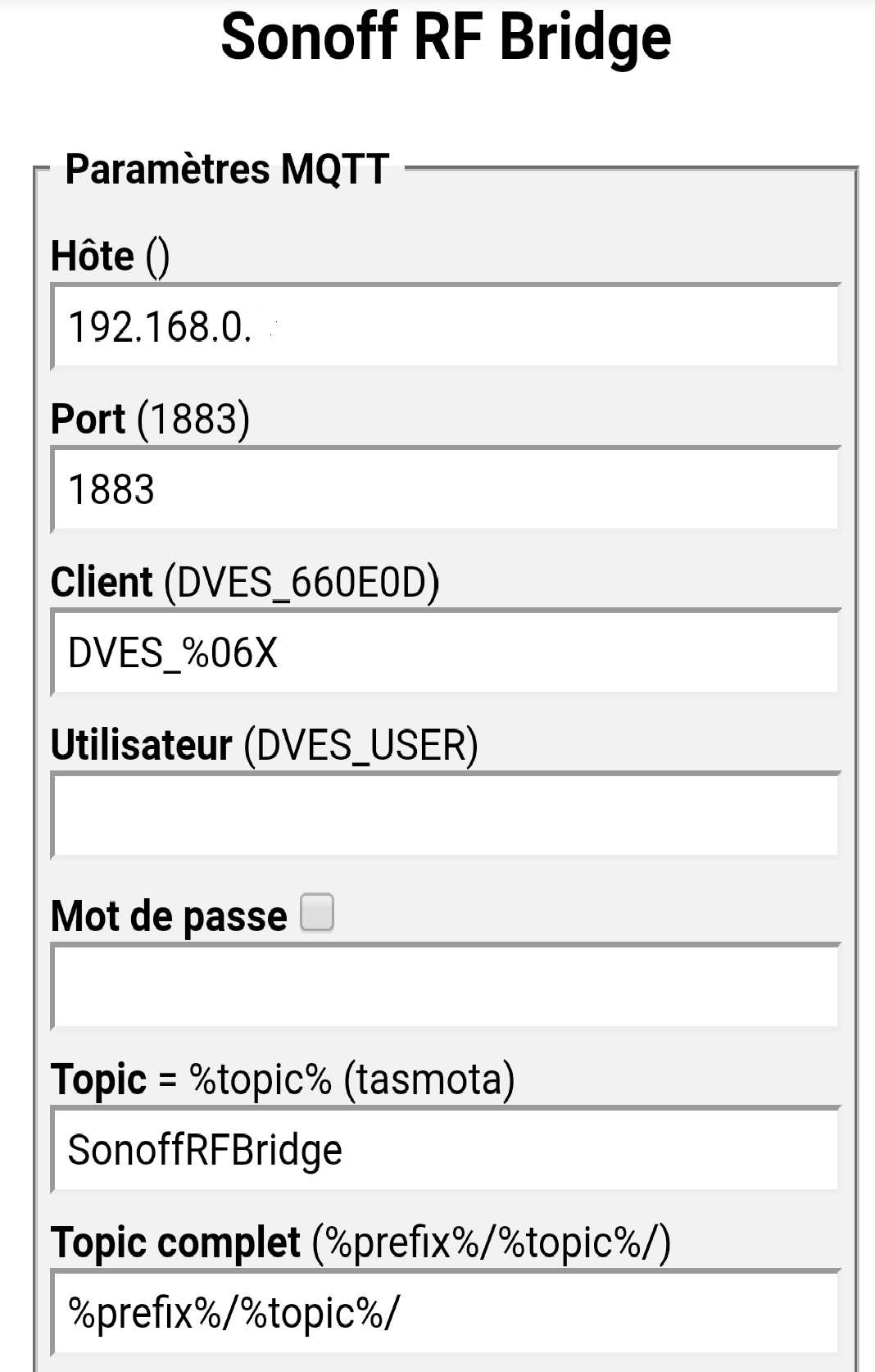

Configuration de MQTT

Vous avez presque fini.

Il reste juste maintenant la configuration MQTT, primordiale pour dialoguer dans openHAB

On retourne dans Configuration

puis Configuration MQTT

Hote = IP de openHAB

Port = port de MQTT

Utilisateur : user de MQTT

PAssword = mote de passe de votre MQTT

Topic : le label MQTT qui sera interprété (cf config openHAB ci-dessous)

Puis on sauvegarde !

A présent votre module peut dialoguer avec MQTT. Vous pouvez aller dans le menu Tasmota et alelr dans console, vous verrez la log de connection à MQTT apparaitre avec votre configuration !

FIN - Dans openHAB !!

Tout d'abord on cree un fichier de type things.

mqtt.things dans lequel on positionee la configuration de notre sonoff rf Bridge :

Avec le port de votre mqtt (souvent 1883), l'IP de votre openHAB, le user et le password.

Le nom SonoffRFBridge correspond au nom que vous avez donné dans la configuration de votre module sous Tasmota (configuration MQTT du chapitre précédent)

ATTENTION !!! La création du broker doit déjà avoir été faite auparavant sous openHAB via le PaperUI !

}

Pour terminer on cree un fichier de type items :

bridge.items

A présent votre configuration de Sonoff bridge et terminé !

(n'oubliez pas de remonter complètement le module ;o)